湖南电子科技职业技术学院,湖南长沙,410220 长沙学院计算机科学与工程学院,湖南长沙,410082

摘要: 传统基于安全规则匹配的威胁溯源方法在物联网场景下面临挑战,海量多源异构的物联接入终端的准确识别、大量私有协议的适配分析、边缘计算能力的算力瓶颈等都给传统安全防护手段带来大量冲击。本文研究基于大数据与主被动结合的流量分析手段,结合物联网安全事件的归一化和智能分析和关联能力,实现物联网络流量监测和多维溯源跟踪。

关键词: 物联网; 威胁检测;流量分析

中图分类号: TP393 文献标识码: A文章编号:

1引言[1]

传统基于规则匹配的安全防护手段,在应对物联网场景下的威胁监测与溯源时,面临诸多挑战[1-3]。比如,物联网终端流量中隐含行为特征缺少挖掘,导致误报率和漏报率问题严重;缺乏对对物联网终端的精确感知能力,对物联设备的威胁情报的关联分析能力不足。特别是未知威胁的特征动态变化,叠加物联终端的多元异构,使得现有管控平台无法对接入终端的风险评估与监控溯源提供很好的支持[4][5]。这就迫切需要通过基于网络流量大数据采集分析技术,结合终端指纹采集、场景构建、行为建模等新技术强化监控异常信息分析判别,高效的对网络数据流进行分析并对构建正常行为模式,实现对海量物联终端的终端的实时可见、可管、可控,以及攻击的准确溯源定位[6][7]。

2系统设计

系统总体架构如图1所示,系统分为4个层次:数据能力层、特征提取层、风险防控层以及统一呈现层。通过层次化的系统架构,从网络底层的协议解析,一直到主机层,应用层的异常行为分析,提供可视化、透明化的主动安全防御。系统架构首先对原始流量进行线性的采集与解包,提前包头的协议信息,包括协议字段、服务端口、流量流向统计等;同时,要多采集到的数据做预处理,包括去重、截取包头、打标签等;再将这些来源于流量、端口、终端、服务器等不同场景下的异构数据进行归一化处理,结合学习挖掘、深度数据包检测、可视化态势感知技术,实现应对物联网网络威胁的感知、分析、溯源和反制能力[8]。

图1 系统整体实现结构图

通过硬件加速及业务流规则优化,单台前端管控设备最大管理终端数量可达5000个,最高可监测10Gbps流量,并发流数目可达200万,基于自学习和自定义的机制,终端识别准确度可达到95%以上。

4关键技术

以下介绍系统实现的一些关键问题及解决方法。

4.1 底层流量采集机制

通过捕获底层数据包,进行数据包识别和解码,支持网络数据的实时捕获、分析、统计、诊断,支持数据链路层到应用层的协议解码。本文通过减少数据包采集过程中的内存拷贝和系统调用来提升整体性能。主要的实现过程是通过网卡混杂模式收取数据包,并计入缓存,进行监听,把数据包写入共享内存单元;同时,运行流量分析程序,从共享内存单元读取包头信息,进行2-7层的解码。这样可以实现通过共享内存直接读写数据,减少CPU中断等系统开销。

4.2应用识别及特征提取技术

在原始流量采集基础上,应用层协议识别与特征提取是进行异常行为分析定位的前置要求和重要内容。本文融合多种识别算法,结合字符串特征匹配、流量行为特征提取、业务流匹配及深度学习算法等,实现对物联网中公知协议的识别,并可通过自学习实现对内部协议的自定义监控。在此基础上,系统可以建立网络业务流的分类特征,并对数据的样本集合做拟合,依据聚类分析的层次进行区间划分,实现正常通信的业务流和有安全风险的业务流的有效隔离。在训练分析阶段,系统使用了神经网络等学习算法,可以从数据包数量、大小、关键字段、持续时间、业务类型、终端分等不同维度去进行建模分析,以此来实现攻击流量的精准判别定位。

4.3威胁流量建模分析技术

威胁流量建模分析是要通过建立正常的业务流量模型的基础上,通过高效的数据挖掘能力,实时监控业务活动与正常模型的偏差度,以此来判断攻击行为。系统实现对网络信息的快速查询和数据关联分析,对感知到的异常网络行为进行网络流量回放,通过数据包解码分析技术,对网络攻击进行完整分析和数字取证。例如,针对业务流级和数据包长度特征在‘包长-包长’时空分布和‘包长-端口’分布特征,使用卷积神经网络为每种恶意流量建模。为了提高系统吞吐量,继续沿用其它统计特征,我们使用单隐藏层的自动编码器对大部分的正常流量进行过滤,同时让隐藏层单元参与特征融合。

5系统应用

系统部署在某局域网中,如图2所示。前端探针设备部署在二层交换机的镜像口,复制支行局域网内汇聚的流量信息进行实时监控分析,同时能通过主动探测的方式扫描内部资产信息及漏洞隐患等。同时,通过与交换机的联动及SNMP网管的方式,实现对网内异动资产、非法接入资产、高风险资产进行实时阻断。集中部署的统一管理平台具有全局视图,可以全面掌控物联网中的资产分布、在线状态与风险等级。

图2 某局域网实际部署图

在本次测试中成功探测到网段内统计资产情况如下:录像机 192, Windows PC 63个, Linux服务器 45个,录像机8个,无线接入设备_WAP 3个,交换机3个,报警设备4个,控制装置1个,其他设备14个; 物联资产总数300多个, 统计的资产在线率达 98% ,识别的准确度达到90%以上。

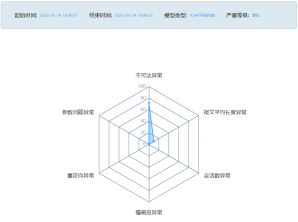

图3 多维度终端上网行为特征分析

本文继续对高风险资产的流量特征进行基线分析,从报文平均长度异常、会话数异常、不可达异常、重定向异常等维度进行建模评估,成功排查风险隐患点6个,将数据整理成报表提交给运维人员安排去核实,提升了系统和网络的整体安全等级。

6总结

本文主要解决物联网场景下的资产识别与攻击溯源。从某单位的实际测试案例来看,系统能实现对物联网终端资产进行精准探测识别,通过异常行为建模对终端风险进行有效评估,并通过交换机、防火墙联动、TCP干扰、SNMP等手段进行准入控制,形成监控一体的闭环处理机制。

参考文献

[1]张玉清, 周威, 彭安妮. 物联网安全综述[J]. 计算机研究与发展, 2017, 54(10):14.

[2] Zhang X , Xie G , Wang X , et al. Fast Online Packet Classification With Convolutional Neural Network[J]. IEEE/ACM Transactions on Networking, 2021, PP(99):1-14.

[3]马政朝, 郑瑞娟, 吴庆涛,等. 一种物联网安全属性概念提取方法[J]. 计算机仿真, 2014, 31(3):5.

[4]徐玉华, 孙知信. 软件定义网络中的异常流量检测研究进展[J]. 软件学报, 2020, 31(1):25.

[5]王宸东,郭渊博,甄帅辉,杨威超.网络资产探测技术研究[J].计算机科学,2018,45(12):24-31.

[6]朱洪亮. 面向业务感知的流量监控技术研究[D]. 北京邮电大学.

[7]曾彬,苏亮源,文吉刚.国产化泛在物联网安全防护系统的设计与应用[J].信息技术与网络安全,2021,40(9):38-43

[8]曾彬,张文沛.大数据驱动的网络综合监测系统的设计与实现.信息技术与网络安全,2020,39(02):1-7.

————————-

作者简介

陈起家(1971-),男,硕士,主要研究方向为人工智能与大数据的应用研究

伍偶香(1973-),女,讲师,主要研究方向为高职教育学研究

王雷(1973-),男,博士,教授、学科方向带头人,主要研究方向:复杂网络大数据分析。

曾彬(1979-),男,博士,高级工程师,主要研究方向为复杂网络的大数据分析.

长沙市物联网安全态势感知与风险评估技术研发创新平台建设项目(KQ2203001)和国家自然科学基金面上项目(61873221)支持